はい、3ぃさんです!

10月に1日だけ眉毛ブリーチして眉毛を消した3ぃさんです

黒染めして眉毛復活させたのでしばらく眉毛あったんですが

黒染め、また抜けてきて。。。

眉毛がなくなっていく現象を目の当たりにしている今日この頃

まあ、黒いの生えてくるから放置でいっか

さて、AWS学習ログ二回目です

早くも図を描くのがつらくて泣いてますが、見てってね

学んだこと

IAMで使われる用語

ユーザ、グループ、ロールとか、ポリシーとか、登場人物がたくさんいて、それらに対して分類わけして、呼び分けるときにこんな用語が使われているっぽい

| IAMリソース | AMで保存・管理されるユーザ、グループ、ロール、ポリシー、IDプロバイダーのこと IAMで管理しているリソース全てを指す |

| IAMアイデンティティ | ユーザ、グループ、ロール AWS認証されて権限を設定するオブジェクトのこと |

| IAMエンティティ | ユーザ、ロール AWS認証されて権限を設定するオブジェクトのこと |

| プリンシパル | ルートユーザ、IAMユーザ、またIAMロールを使用する人またはアプリケーション |

管理ポリシーとは

IAMユーザやロールに対して権限を付与する際に通常利用するポリシーのこと

AWS管理ポリシーとカスタマー管理ポリシーがある

要は

AWSが管理しているポリシーとカスタマー(私たち)が管理しているポリシーがあるよ

って話

ポリシーとは権限設定の書かれたドキュメントのことだったね

↓IAMポリシーのとこ読んでね

EC2にアクセスしていいよって書いてあるドキュメント

DynamoDBにアクセスしていいよって書いてあるドキュメント

みたいな設定のドキュメントがあって

AWSがすでに用意してくれているのがAWS管理ポリシーってこと

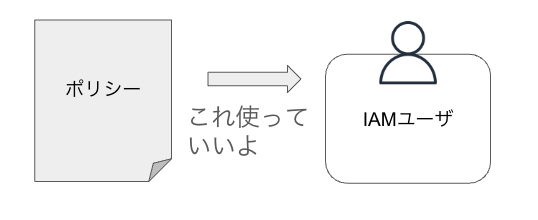

基本はAWSが用意してくれている中から選んで

設定したいポリシーをユーザとかにアタッチ(設定を付与)すれば良い

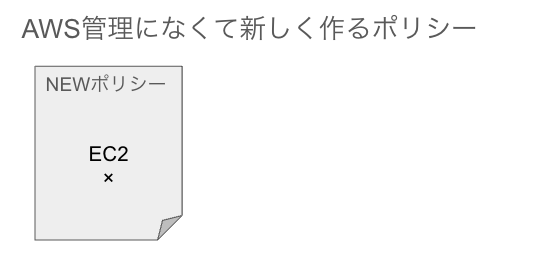

ただ、AWSが用意してくれた中に必要なポリシーがないよ!

というときに作るのがカスタマー管理ポリシーになる

じゃあ作るか

自分で作った=カスタマー側で作ったポリシーなので

カスタマー側で管理するポリシーなのでカスタマー管理ポリシー

この2つの管理ポリシーには特徴があるよ

再利用可能性

1つの管理ポリシーを複数のプリンシパルエンティティにアタッチして利用できる

一元化された変更管理

管理ポリシーを書き換えると、変更はポリシーがアタッチされている全てのプリンシパルエンティティに適用される

バージョニングとロールバック

カスタマー管理ポリシーを変更しても

変更されたポリシーによって既存のポリシーが上書きされずに新しいバージョンを作成する

インラインポリシー

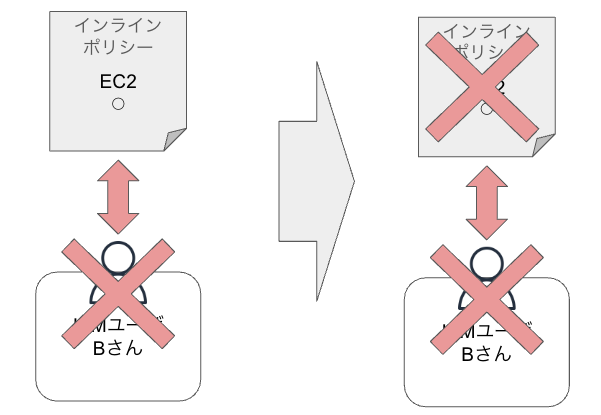

ポリシーとそれが適用されているIDと1対1の関係を維持する場合に利用する

管理ポリシーと異なり再利用ができず、1つのアイデンティティにしか適用できないポリシー

必ず1対1になるので付与したアイデンティティを削除すると

そのアイデンティティに組み込まれたポリシーも削除される

アカウントにインラインポリシーがある場合は、管理ポリシーに変換することもできる

リソースベースのポリシー

ポリシーには、今まで説明していたIAMポリシーとは別にリソースベースのポリシーがある

IAMポリシーはリソース(サービス)を使う側にアクセス権限を付与してた

反対に

リソース(サービス)側に制御をいれるのをリソースベースのポリシーという

リソース側でアクセス制限の設定ができるよ

全部のリソースにリソースベースのポリシーがあるわけじゃないので注意

許可ポリシーと信頼ポリシー

許可ポリシーとは

AWSリソースへのアクセス許可・拒否を設定する通常のIAMポリシーのこと

今まで説明していたポリシーのこと

それとは別に

信頼ポリシーとは

特定のユーザやリソースへのアクセスを許すための前提となる信頼を形成するためのポリシー

信頼ポリシーが付与されているロールに基づいて、権限を委譲することができる

3ぃさんが作ったAWSアカウント内に

全く別のアカウントを持った人が入りたいというときに

3ぃさんがいいよってポリシーを与えるのことができるって話だね

アクティビティのログツール

権限周りのところで後追いができるツールをざっと

こんなのあるんだくらいで

| IAMアクセス アナライザー | リソースベースのポリシーを確認して 信頼ゾーンの外からのアクセスの有無を特定する |

| IAMアクセス アドバイザー | IAMユーザのアクセス可能なリソース、最終アクセス日時を確認できる |

| Credential Report | 全てのユーザの認証情報が記載されたレポート |

| AWS Config | IAMのユーザ、グループ、ロール、ポリシーの変更履歴、構成変更を管理するサービス |

| AWS CloudTrail | 各種アカウントアクティビティやAPIコールをログに記録し、モニタリングできる |

理解したこと、気付いたこと

AWSのサービスを会社の部署の扉として

IAMポリシーはセキュリティカードみたいなもの

セキュリティカードシステムみたいなものがあって

権限の設定は最初から基本的には用意されているけど(AWS管理ポリシー)

それになくてカスタマイズしたかったら自分で設定作れるよ(カスタマー管理ポリシー)

ちょっと特別にその人限定に割り当てたい設定とかも用意できるよ(インラインポリシー)

全く違う会社の人だけど

一時的にその人の会社のカードで入れてあげたいときは信頼ポリシーの付与ができる

って感じだね

まとめ

ユーザ、グループ、ロールにアクセス権限を設定できて

権限の中でAWSサービスを使用することができる

アクセス設定にはすでにある設定を使うこともできるし、新しく作ることもできるよ

アクセスする側(ユーザとか)への設定とアクセスされる側(サービス側)の設定もあるよ

外部のAWSアカウントに信頼ポリシーを与えて同じAWSリソースにアクセスしてもらうこともできるよ

これらの設定が正しくできてるよねの確認がいろんなツールで確認できるよ

セキュリティに気をつけてAWSサービスを使ってね

ってこと

次回は、実際の画面見ながらIAM触ってみるよ

んでわ

コメント