はい、3ぃさんです!

急遽、1週間休んでしまいました。。

ちょっと3連休で旅行行ってた反動で普通に体力がおっちんでしまい

尚且つ、ゴタゴタが発生し、その対処に追われ。。。

記事は何個かストックしておきたいものですね。

地道に運用していきますので、お許しを。

じゃあ、IAMの勉強の続き、いってみよ〜

学んだこと

アクセス権限にはあらかじめ付与できる範囲を制限できることを学んだよ

Permissions boundary

Permissions boundaryとは

IAMユーザに対して権限の境界を設定して、あらかじめ付与可能な権限範囲を制限できる

IAMポリシーとは

ユーザなどへのアクセス権限を付与するための設定ドキュメントのことでした

今まで勉強していたIAMポリシーで、付与したい権限を設定すれば

そのポリシーを付与されたユーザはポリシーで許可されているAWSリソースにアクセスできた

ただ、後で余計に追加して欲しくない権限を追加されないように

Permissions boundaryを使用して事前に許可できる設定を定義できるってことだね

ただ、Permissions boundaryはあくまで制限の役割のため

Permissions boundaryで許可設定されいても

IAMユーザにポリシーで許可されていないAWSリソースにはアクセスできない

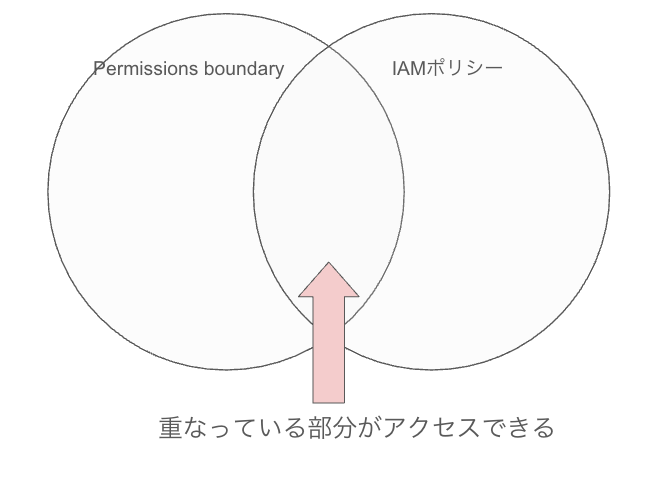

つまり、Permissions boundaryとIAMポリシー両方で許可されている必要がある

ということ。うん。ややこしいね。。!!

とりあえず、こんなイメージ

実際に設定してみる

まず、IAMのユーザの画面から

好きなユーザを選択する

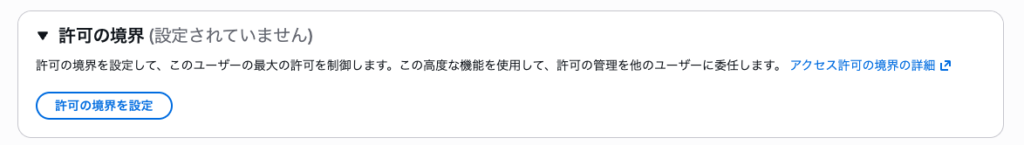

選んだユーザの現在の設定が確認できる画面に遷移するので

今回確認したい「許可の境界」を選択する

この画面では設定されていない状態だとわかるので

「許可の境界を設定」を押下

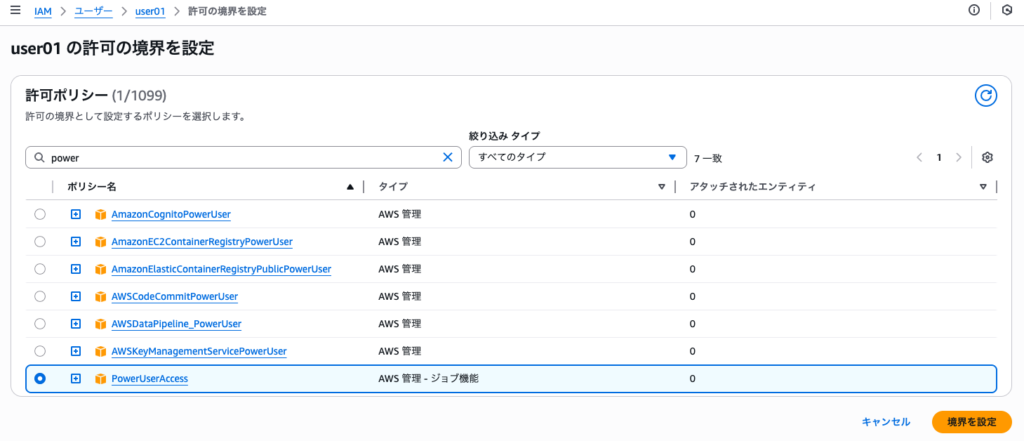

境界となるポリシーを選択できるので

今回選択したユーザに、最大限許可を与えるとするならという観点でポリシーを選択

今回は「PowerUserAccess」という開発権限は一通り触れるが

admin権限はないというポリシーを選択し

「境界を設定」を押下

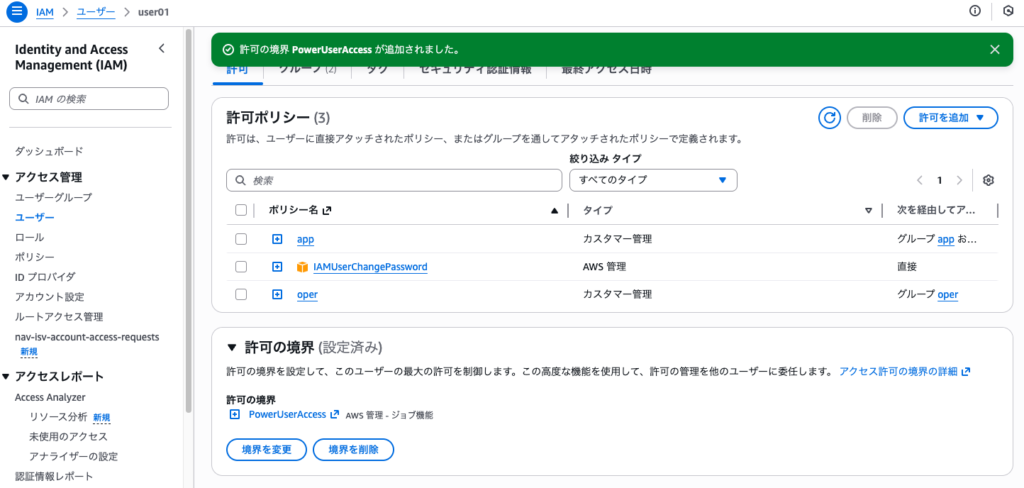

先ほどのユーザの設定が確認できる画面に遷移し

許可の境界に設定が追加されていることを確認できる

理解したこと、気付いたこと

Permissions boundaryは

あらかじめ、この程度の権限までしか許可できないようにする

と定義することで

誤ってポリシー追加してしまうなどリスクから守る

セキュリティを高めるためのものなんだね

ただ、レクチャーでPermissions boundaryと説明されているけど

AWSの画面上に一切Permissions boundaryという用語が出てこない。。。

なので、用語として覚えてるというより

ユーザ単位で権限の制限ができるよってことだけ覚えておけばよさそう

まとめ

ポリシーはユーザなどに対してアクセス権限を付与できるよ

でも、その前にユーザに対してアクセス権限を制限する機能もつけられるよ

ポリシーによる許可と制限両方をクリアしないと

AWSリソースにはアクセスできないよ

このユーザには絶対この権限は与えることはない

という権限を誤って付与しないように

セキュリティを高めるためにそういう機能があるんだね

次回はアクセスアナライザーを学ぶよ

んでわ

コメント